(1) 最近の情報セキュリティに係る脅威の動向

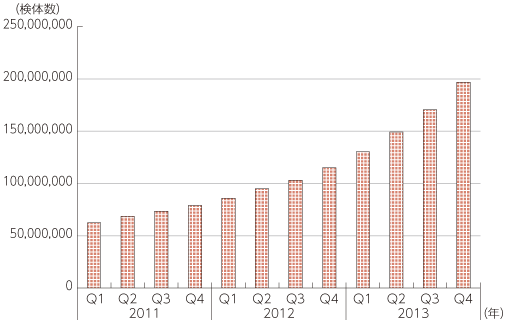

現在、情報セキュリティベンダのMcAfee社のデータベースに登録されるマルウェアの種類については、検体数が2013年(平成25年)の第4四半期で15%増加しており、1億9,600万を超える(図表4-3-2-1)。

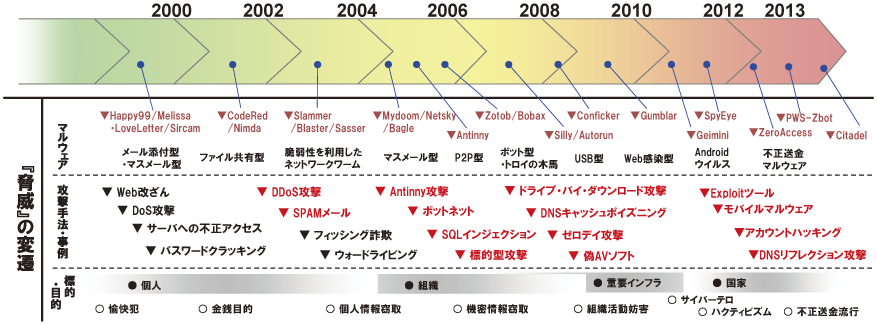

また、2000年以降の情報セキュリティ上の脅威の変遷を見ていくと、マルウェアや攻撃手法・事例については、ほぼ毎年のように新種の形態が出現しているほか、標的・目的については、個人を標的とした愉快犯的なものから組織・重要インフラ・国家を標的とした経済犯・組織犯的なものに移行するなど、次第に高度化・複雑化している状況がうかがえる(図表4-3-2-2)。

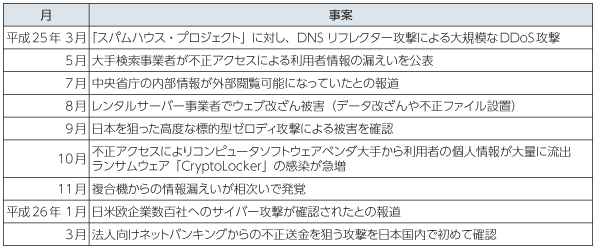

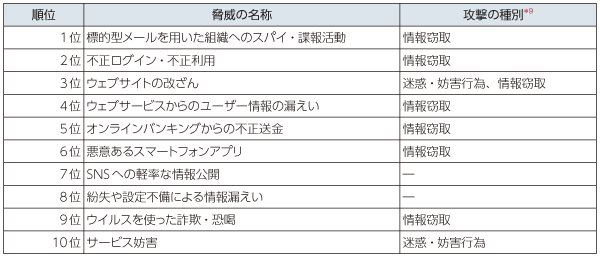

以下、図表4-3-2-3において平成25年春以降に国内で発生した主要な情報セキュリティ事案をまとめた。また、最近の情報セキュリティ事案の傾向に鑑みて、独立行政法人情報処理推進機構(IPA)では、2014年(平成26年)3月に「2014年のセキュリティ10大脅威」(以下「10大脅威」)を発表している(図表4-3-2-4)。

10大脅威を攻撃の種別で大別すると、①情報窃取と②迷惑・妨害行為に大別される(「SNSへの軽率な情報公開」及び「紛失や設定不備による情報漏えい」は攻撃に該当しない。)。

このうち、①情報窃取はネットワーク機器や端末等に格納されている情報を覗き見る、または盗み取る行為であり、その目的は個人のスマートフォン等に格納されている電話帳情報レベルの窃取から、クレジットカード情報など金銭目的での窃取、企業秘密・重要インフラ情報・国家機密などの重要情報の窃取まで様々なレベルで行われている。

②迷惑・妨害行為にはウェブサイトの改ざんやDoS攻撃等が該当し、当初は愉快犯的に個人・企業の活動を阻害する目的のものが多かったが、最近では、特定の主張のためにこれら迷惑・妨害行為を行う事例も出現している。加えて、ウェブサイトを改ざんして不正プログラムを仕込んだ上で、当該ウェブサイトに利用者を誘導して不正プログラムをインストールさせ、当該利用者の管理するIDやパスワードを窃取するといった、情報窃取と迷惑・妨害行為を組み合わせたような事例も出てきている。以下、最近のサイバー攻撃の代表的な手口を紹介する。

(ア)標的型メールを用いた情報窃取

標的型攻撃は引き続き情報セキュリティ上の大きな脅威となっている。標的型攻撃とは、一般に情報窃取を目的として攻撃対象を標的として定め、マルウェアに感染させること等により、情報システム内部から有益と思われる情報を窃取するものである。一口に標的型攻撃と言っても、単純にマルウェアを添付した電子メールを送信するだけのものから、巧妙に攻撃シナリオを練ったもの(例えば、攻撃者が攻撃対象者との間で電子メールのやりとりを数回行い、相手の警戒が解けた頃にマルウェアを添付した電子メールを送信するといった、ソーシャルエンジニアリング10を活用した手法など)まで、多種多様である。

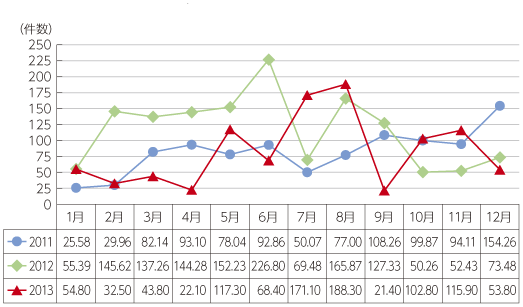

情報セキュリティベンダのSymantec社が2014年(平成26年)4月に公表したレポートによると、2013年(平成25年)に発生した全世界における標的型攻撃は1日平均83件と前年より大きく減少する結果となった(図表4-3-2-5)。ただし、同社では、2013年(平成25年)になって攻撃者側がより痕跡を残さない方法をとっている可能性があるとの指摘も行っている。

(イ)ウェブサービスへの不正ログイン・サービスの不正利用

2013年(平成25年)は、攻撃者に盗まれたID/パスワードがウェブサービスで悪用され、不正ログインが行われる被害が相次いだ。不正ログインは、サービスの不正利用や情報漏えいに繋がる。

例えば、2013年(平成25年)11月には、国内クレジットカード会社で会員専用ウェブサービスへの不正アクセスが確認されたことが報じられたが、後に第三者が不正に取得したID/パスワードを利用して会員に成りすまして不正ログインを行っていたことが判明した。不正ログインの手口の一つにリスト型アカウントハッキング攻撃(リスト型攻撃)が挙げられる。これは攻撃者が不正に取得したID/パスワードのリストを使い様々なウェブサービスへの不正ログインを試みるものであり、複数のウェブサービスで同一のID/パスワードを利用している利用者が多いことに着目した方法である。

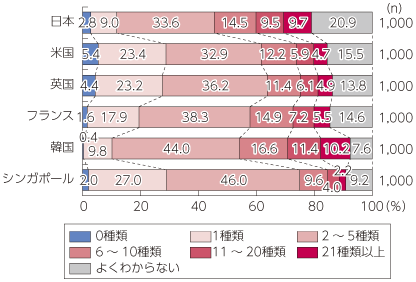

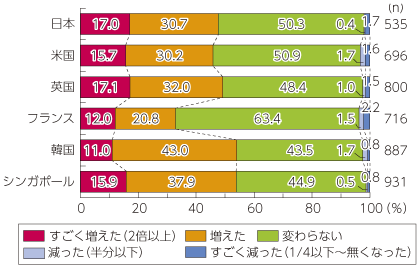

ID/パスワードの使い回しはリスト型アカウントハッキング攻撃による不正ログインにつながる可能性があるが、利用者がどのようにID/パスワードをインターネット上で利用しているのか、6か国比較で実態調査を行った11。

調査の結果、利用するID数については、各国とも、「2〜5種類」が多く、3〜5割を占めている(図表4-3-2-6)。また、スマートフォン利用によってアカウントやパスワードが変化したかを尋ねたところ、フランス以外の5か国では4割以上が増えた(すごく増えた+増えた)と回答している(図表4-3-2-7)。

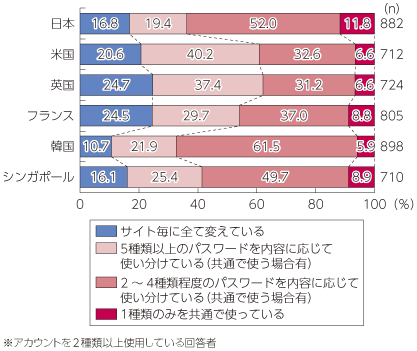

さらに、複数のアカウントを有する利用者に対して、パスワードの使い回しについて尋ねたところ、「サイト毎に変えている」との回答は、英国やフランスで約25%、一番低い韓国では10%強という結果であった(図表4-3-2-8)。

加えて、パスワードをどのタイミングで変更するかを尋ねたところ、「定期的に変更している」との回答がフランスで約20%なのに対し、日本や韓国では10%に満たない結果となっている(図表4-3-2-9)。

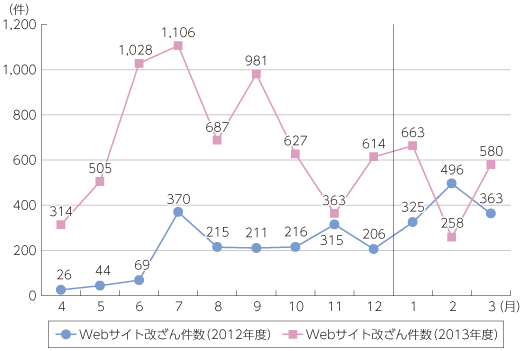

(ウ)ウェブサイトの改ざん

2013年(平成25年)はウェブサイトの改ざん被害が増加した年である。JPCERTコーディネーションセンター(JPCERT/CC)によると、ウェブサイト改ざんの月別被害件数が、同年6月及び7月は1,000件を越え、同年1〜4月と比較しておおむね2倍以上に増加した(図表4-3-2-10)。

なお、改ざんの大半は見た目の変化はなくマルウェアをダウンロードさせる攻撃コードを埋め込むものであり、改ざんされたウェブサイトを閲覧した利用者は気付かない間にマルウェアをダウンロードさせられ、端末内の情報が抜き取られる等の被害に発展するものであった。

同年9月には国内レンタルサーバー会社において、8,000件以上の利用者サイトが改ざんされる被害が発生した。これはミドルウェア12の一種であるコンテンツ管理システム(CMS)の脆弱性を悪用したものであり、共通の攻撃手法が多数のウェブサイトで適用できるため、大規模な被害につながったものである。

(エ)ウェブサービスからのユーザー情報の漏えい

2013年(平成25年)では、国内においてシステムで利用されているミドルウェアの脆弱性を悪用したクレジットカード情報の漏えい事案が発生した。また同年には、国内において「(イ)ウェブサービスへの不正ログイン・サービスの不正利用」で述べたリスト型アカウントハッキング攻撃によるクレジットカード情報の漏えい事案が発生したほか、米国においてもリスト型アカウントハッキング攻撃による290万件のクレジットカード情報の漏えい事案が報道された。

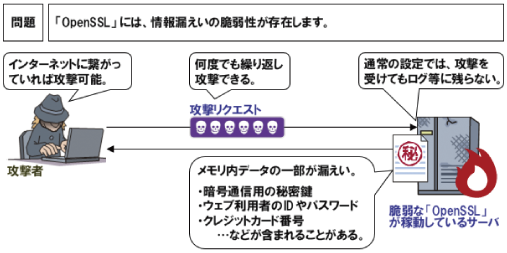

なお、インターネットバンキングやインターネットショッピングなど個人情報をやり取りするサービスにおいては、通常、SSLを用いてデータを暗号化することで、これらの情報が盗み取られることを防止している。このSSLの仕組みをサービスに組み込むためのソフトウェアとして、オープンソースソフトウェアであるOpenSSLが広く使われているが、2014年(平成26年)4月に、OpenSSLの一部バージョンは深刻な脆弱性を有しており、本来は暗号化されるはずの通信内容が第三者に盗み見られる可能性があることが明らかになった13(図表4-3-2-11)。

(オ)インターネットバンキングからの不正送金

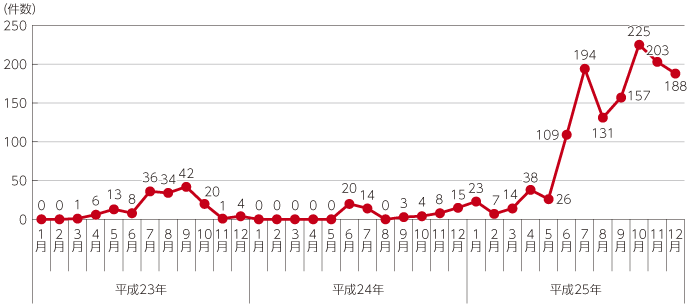

インターネットバンキングの不正送金の発生件数が2013年(平成25年)には6月以降急増し、年間で1,315件、被害額が約14億600万円となり被害規模が過去最大となった14(図表4-3-2-12)。

インターネットバンキングの不正送金は主に、攻撃者がマルウェアやフィッシングサイト等により不正に入手した利用者のID/パスワード等を利用して利用者に成りすまし、不正操作を実行することによって行われる。

また、最近では、個人向けだけではなく法人向けのインターネットバンキングにおいても不正送金被害が発生するなど、被害範囲も拡大している。

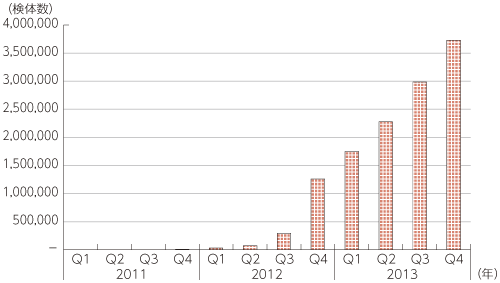

(カ)モバイルマルウェアの増加

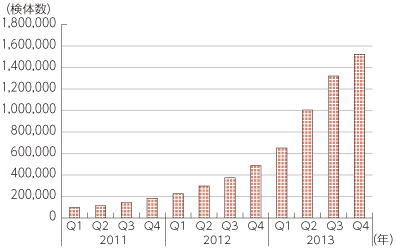

スマートフォン、タブレット端末の普及に伴い、これらを標的としたモバイルマルウェアが急速に増加している。McAfee社が2014年(平成26年)3月に公表したレポートによれば、2013年(平成25年)末には、モバイルマルウェアの種類について、検体数は累計で373万に達した。2012年(平成24年)末と比べて197%の増加である(図表4-3-2-13)。

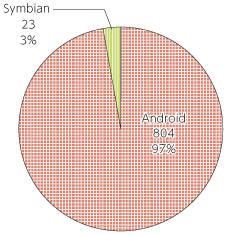

またモバイルマルウェアを標的OS別に見ると、アプリの開発・配布の自由度が高いとされるAndroidに攻撃の対象が集中している(図表4-3-2-14)。

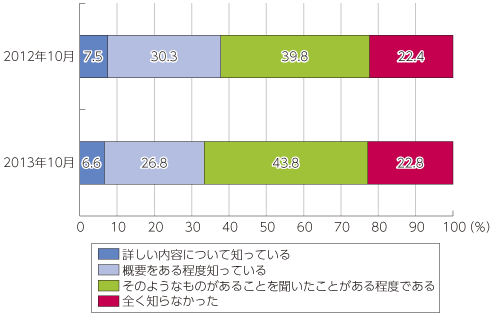

日本では、有益な機能を持っていると見せかけた悪意あるスマートフォンアプリにより、端末に保存されている電話帳等の情報が、利用者が気付かない間に窃取される被害が続いている。2013年(平成25年)7月には、「ウイルス対策」等と騙った偽のアプリをダウンロードさせ、約3,700万人分の電話帳データが抜き取られる事案が発生したと報じられた。しかしスマートフォン等へのセキュリティの意識は日本ではまだ高いとは言えず、スマートフォンやタブレット端末を標的にしたモバイルマルウェアについて、全く知らないとの回答が2割存在している(図表4-3-2-15)。

また、ウェブサイトの閲覧中に年齢認証等を求められ、クリックすると会員登録画面が表示され高額な利用料金を請求される「ワンクリック詐欺」についても、スマートフォン等を標的としたものが登場しており、被害が後を絶たない。加えてスマートフォンアプリに関する脅威としては、以前から指摘されていた個人情報の窃取や詐欺だけではなく、Wi-Fi やBluetooth を通じて近隣のスマートフォンに感染範囲を拡大し、ボットネット15を形成するマルウェアの存在も指摘されている。

(キ)ランサムウェアの傾向の増加

突然、端末をロックして身代金を要求するウイルス(ランサムウェア:図表4-3-2-16)による被害が増加している。データを人質にした金銭的な要求が行われ、犯人の要求に従って金銭を支払うか、データの復旧を断念するかの判断を強いられることとなる。McAfee社のデータベースに登録されるランサムウェアの種類については、2012年(平成24年)第4四半期から2013年(平成25年)第4四半期にかけて新たな検体数が倍増している(図表4-3-2-17)。

(ク)DoS攻撃等のサービス妨害行為

DoS 攻撃(Denial of Service Attack)とは、攻撃対象となる機器の処理能力を超える大量のデータを送りつけるなどしてサービス提供を妨害する攻撃全般のことを指す。さらに、マルウェアに感染した端末で構成されたボットネット等を用いて攻撃対象に同時に大量のデータを送信し、サービス提供を妨害するDoS攻撃については、DDoS攻撃(Distributed Denial of Service Attack :分散型サービス不能攻撃)と呼ぶ。

9 「攻撃の種別」は総務省において分類。

10 ネットワーク技術やコンピュータ技術を用いずに、人間心理や社会の盲点を突いて、パスワードなどの機密情報を入手する方法。

11 調査概要については、第4章第1節1.(ICTの進化によるライフスタイルの変化)を参照のこと。

12 OS上で動作し、アプリケーションソフトに対してOSよりも高度で具体的な機能を提供するソフトウェア。OSとアプリケーションソフトの中間的な性格を持っている。

13 総務省ホームページ「OpenSSLの脆弱性について(2014年4月)」

14 平成26年1月30日付け警察庁広報資料「平成25年中のインターネットバンキングに係る不正送金事犯の発生状況等について」

15 悪意のある遠隔操作のためのマルウェア(ボット)に感染した端末から構成されるネットワーク。攻撃者からの指令により、端末所有者の意図にかかわらず一斉に外部への攻撃等を行う。